Es gibt viele Möglichkeiten, um Daten über das Internet auszutauschen, so zum Beispiel per Mail oder mittels Download-Server. Beide Lösungen sind relativ schnell und unkompliziert umsetzbar, bringen aber deutliche Nachteile. Während die E-Mail-Variante durch begrenzten Speicherplatz nur eingeschränkt nutzbar ist, fallen beim Server monatliche Mietkosten an. Wer häufig auf den Datentransfer über das Netz angewiesen ist und kein Geld in teure Hardware investieren will, kann alternativ auf ein Virtual Private Network (VPN) zurückgreifen. Die entsprechende Software liefert beispielsweise LogMeIn Hamachi.

Es gibt viele Möglichkeiten, um Daten über das Internet auszutauschen, so zum Beispiel per Mail oder mittels Download-Server. Beide Lösungen sind relativ schnell und unkompliziert umsetzbar, bringen aber deutliche Nachteile. Während die E-Mail-Variante durch begrenzten Speicherplatz nur eingeschränkt nutzbar ist, fallen beim Server monatliche Mietkosten an. Wer häufig auf den Datentransfer über das Netz angewiesen ist und kein Geld in teure Hardware investieren will, kann alternativ auf ein Virtual Private Network (VPN) zurückgreifen. Die entsprechende Software liefert beispielsweise LogMeIn Hamachi.

Einfache, einsteigerfreundliche Konfiguration

Ein großer Vorteil von Hamachi ist die nahezu selbsterklärende Bedienung. Alle notwendigen Einstellungen nimmt das Programm nach der ersten Installation selbständig vor. Per Mausklick kann anschließend ein neues Netzwerk erstellt oder einem bereits vorhandenem Netz beigetreten werden. Eigene Netzwerke können dann per Passwort vor den Zugriffen Ungefugter geschützt werden.

Wie viele Teilnehmer in einem Netz zugelassen sind, ist von der Hamachi-Version abhängig. Handelt es sich um die kostenlose Version, erlaubt LogMeIn maximal 16 angemeldete Rechner pro VPN. Für gewerbliche Zwecke bietet das Unternehmen eine weitere, kostenpflichtige Version an. Hier können einem Netzwerk bis zu 256 Clients beitreten.

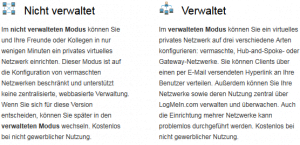

Dass das Programm schon nach wenigen Sekunden einsatzbereit ist, bringt auch für Administratoren einen Nachteil mit sich: Zwar ist es möglich, eigene Netzwerke auch ohne Anmeldung bei LogMeIn zu verwalten, allerdings wird die Authentifizierung dann an den Client gebunden. Muss dieser gelöscht oder neu installiert werden, verliert der Rechner die Administrationsrechte. Um das verhindern zu können, ist eine Registrierung auf der Entwicklerseite notwendig. Angemeldete Mitglieder können Netzwerke auch dann noch verwalten, wenn der ursprüngliche Client gelöscht wurde. Zusätzlich lassen sich tiefer gehende Einstellungen vornehmen, die etwa den Beitritt fremder Rechner zu einem Netzwerk regeln.

Dass das Programm schon nach wenigen Sekunden einsatzbereit ist, bringt auch für Administratoren einen Nachteil mit sich: Zwar ist es möglich, eigene Netzwerke auch ohne Anmeldung bei LogMeIn zu verwalten, allerdings wird die Authentifizierung dann an den Client gebunden. Muss dieser gelöscht oder neu installiert werden, verliert der Rechner die Administrationsrechte. Um das verhindern zu können, ist eine Registrierung auf der Entwicklerseite notwendig. Angemeldete Mitglieder können Netzwerke auch dann noch verwalten, wenn der ursprüngliche Client gelöscht wurde. Zusätzlich lassen sich tiefer gehende Einstellungen vornehmen, die etwa den Beitritt fremder Rechner zu einem Netzwerk regeln.

Vielfältige Anwendungsbereiche

Aufgrund der leicht zu erlernenden Bedienung hat Hamachi auch außerhalb von Fachkreisen Verbreitung gefunden. Beliebt ist das Tool beispielsweise bei Spielern, die so über das Internet ein virtuelles LAN erstellen können und selbst entscheiden, mit oder gegen wen sie spielen. Da sich Hamachi für den Computer wie ein „echtes“ LAN verhält, kann problemlos nahezu jedes Multiplayer-Spiel gespielt werden.

Aufgrund der Möglichkeit jedwede Art von Daten auszutauschen, sind die Anwendungsbereiche aber deutlich weiter gefasst. Den Mitgliedern eines Netzwerkes müssen lediglich Zugriffsrechte eingeräumt werden. Wie in einem LAN ist das über eine herkömmliche Dateifreigabe möglich. Theoretisch ließe sich ein Rechner so innerhalb von Minuten zum Download-Server umfunktionieren. Gleichzeitig erhöht sich die Sicherheit durch die Datenübertragung in einem verschlüsselten Tunnel. Dadurch ist der Aufbau eines Intranets für kleinere Unternehmen über Hamachi im Bereich des Möglichen.

Ebenfalls denkbar ist die Nutzung Hamachis zur Absicherung von Remote-Control-Verbindungen, also der Fernsteuerung von Computern. Die dazu in vielen Fällen nötige Freigabe von Ports, die dem Öffnen einer Sicherheitslücke gleichkommt, ist in einem VPN nicht mehr erforderlich. Die Verschlüsselung des Datenstroms bietet auch in diesem Fall zusätzliche Sicherheit.

Der unbekannte Dritte

Trotz der vielen Vorteile, die das Tool bereithält, sieht sich das Programm immer wieder kritischen Stimmen ausgesetzt. Dass LogMeIn theoretisch Zugriff auf den Datenaustausch aller User hat, relativiert nach Meinung der Kritiker den Zugewinn an Sicherheit. Deshalb sei ein VPN über Hamachi nur zur privaten Nutzung zu empfehlen, da andernfalls empfindliche Daten in die Hände Dritter gelegt werden würde. Für welche Zwecke das Programm eingesetzt wird, sollte deshalb von der Sensibilität der Daten abhängig gemacht und von Fall zu Fall entschieden werden. Unter Umständen kann der Aufbau einer aufwendigeren Hardware-Alternative so vermieden werden.

TPC

Da unsere Kunden nicht immer die Möglichkeit haben, eine Hardware VPN Lösung für Support-zwecken anzubieten suchen wir eine möglichst sichere Software VPN-Lösung.

Vielen Dank für den guten Artikel.